Cyber diagnostic

Définition

Conformément à la norme ISO 27001, nous avons mis au point un outil d'évaluation de pointe :

un questionnaire précis destiné à mesurer l'exposition aux risques cybernétiques des entreprises.

Cet outil, s'appuyant sur des algorithmes avancés, permet de convertir les réponses obtenues en une évaluation monétaire de l'exposition au risque, en euros ou en francs suisses.

Cette innovation représente une avancée majeure pour les PME, leur offrant la possibilité de quantifier leur exposition financière aux cyberattaques.

Par ailleurs, elle offre aux assureurs une compréhension claire et quantifiée de l'exposition au risque, améliorant ainsi la précision dans la tarification des polices d'assurance cyber.

Nous sommes persuadés que notre méthode peut jouer un rôle crucial dans la réduction de la vulnérabilité des entreprises et communes de Suisseaux cyberattaques

Evaluation de la maturité de la sécurité informatique

Approche :

Nous utilisons une méthodologie développée par nos soins, basée sur ISO 27001/27002, ce qui nous permet d'adresser tous les points vulnérables de votre système d'information.

C'est une approche empirique et personalisée (basée sur notre expérience de terrain).

Résultats :

Chaque diagnostic mène à un bilan précis, avec une évaluation de maturité et des recommandations personnalisées pour améliorer la sécurité.

Un plan d'action spécifique, un calendrier adapté à vos besoins tenant compte de vos contraintes professionnelles vous seront également remis.

Comment cela fonctionne ?

Notre méthode repose sur des entretiens personnalisés, adaptée à la taille, à la structure et aux activités spécifiques de votre entreprise.

Le processus de diagnostic s'articule idéalement autour de deux sessions, d'environ 3 heures chacune :

1. Gouvernance : La première session se concentre sur la gouvernance de la sécurité. Elle examine les règles et les processus organisationnels qui sous-tendent

votre sécurité informatique.

2. Aspects Techniques : La deuxième session se penche sur les aspects techniques de votre sécurité informatique.

Elle évalue les règles et les processus techniques en place.

Norme de Référence : Notre référentiel de base est la norme ISO 27001/27002:2022, qui établit les bonnes pratiques et les règles d'hygiène essentielles pour un système d'information sécurisé. Les questions posées lors des séances de diagnostic sont directement inspirées de cette norme,

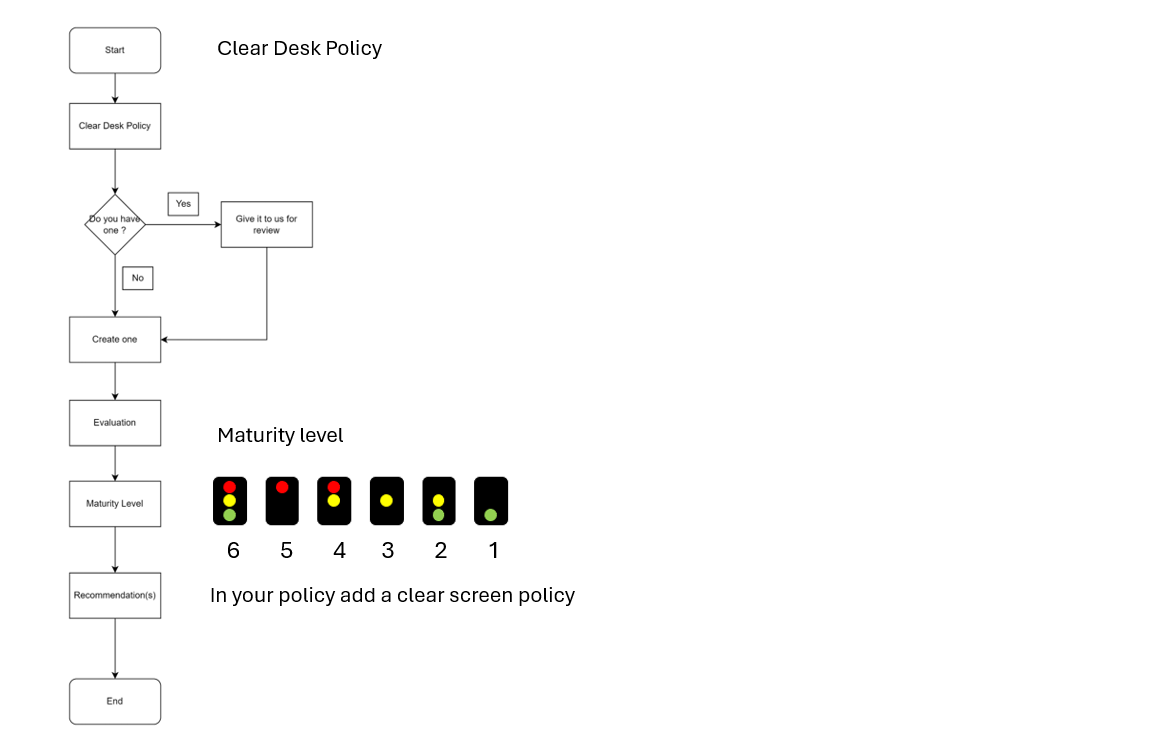

Ci-dessus un exemple du point de contrôle : Clear Desk Policy et la façon dont nous le traitons

Exemple : Notre point de contrôle 57 - Clear Desk Policy

Explication

En termes simples, une politique de 'bureau vide' exige que tous les membres du personnel retirent de leur bureau, à la fin de la journée, tout papier ou autre objet contenant des informations sensibles, afin de les éliminer, de les déchiqueter ou de les stocker en toute sécurité.

Les autres objets qui ne doivent pas être laissés sur un bureau sont les téléphones (à l'exception du téléphone fixe), les CD, les clés USB, les cartes mémoire ou tout autre objet susceptible de contenir des informations sensibles ou confidentielles.

Les politiques de 'bureau vide' sont généralement associées à des politiques de verrouillage d'écran, qui obligent les employés à verrouiller leur écran chaque fois qu'ils s'éloignent de leur bureau, afin d'empêcher tout accès non autorisé, que ce soit par d'autres employés ou par des tiers.

Recommandation

Ajouter dans votre politique actuelle :

Veillez à ce que les employés verrouillent leur écran lorsqu'ils ne sont pas à leur place de travail.

Cela permet de s'assurer que personne ne peut accéder à des informations sensibles sur un écran lorsque l'employé n'est pas à son bureau.